華經科技技術中心專案規劃組副理 / 李蘋

邊界消失後的資安新常態

自 2023 年以來,政策鬆綁開放從「逐案申請」改為「自律管理」,除涉及境外且具重大性的消金業務外,其餘項目可由金融機構自行評估後上雲,無須事先核准。2024 年銀行公會發布《金融機構作業委外使用雲端服務自律規範》,提供工程師與資安人員明確的技術實施與治理指南。企業數位轉型進入了「全面雲端化」的階段。公有雲的普及,加上容器化技術 (Kubernetes) 與異地辦公 (WFH) 的常態化,使得企業的網路架構從單一的內部機房轉變為異質、動態的混合環境。

隨著技術及法令的變遷,企業邊界從傳統的「高牆深池」轉變為今日破碎且無處不在的「微邊界」。面對 2026 年更加複雜的威脅圖譜,特別是 AI 加速了攻擊與防禦的對抗,導入零信任架構 (Zero Trust Architecture, ZTA) 已不再是「加分項」,而是「生存必備項」,且攻擊者的入口轉向民眾與企業信任的平台,例如 NanoRemote 透過 Google Drive API遠端操控檔案;詐團的惡意軟體套件可讓用戶發送大量簡訊聲稱可提供 YouTube Premium 等 Google 服務的免費版本,誘使收件者交出金融資訊;或是攻擊者透過暴力破解認證機制,成功竊取了雲端環境中的 API 金鑰 (API Key) ,並利用該金鑰在公司的雲端資源上部署了大量的加密貨幣挖礦機;以上攻擊事件顯示雲端帳號與 API 權限已成新攻擊面,且透過仿冒大品牌網站服務讓使用者掉以輕心。

更具挑戰性的是 AI 技術的崛起

攻擊門檻降低

攻擊者利用生成式 AI 編寫精密的釣魚郵件或自動化漏洞掃描腳本,大幅縮短了偵查 (Reconnaissance) 時間。

開發速度與風險對等

開發人員藉由 AI 快速產出程式碼,卻可能忽略了 API 權限設置 (Broken Object Level Authorization, BOLA) 或密鑰硬編碼 (Hardcoded Secrets) 等問題,導致攻擊面急速擴張。

在這種「身分即邊界」的時代,雲端資源的存取不再依賴 IP 位址,而是依賴權限、API 調用與持續性的安全控管。

攻擊案例分析:API 權限失控導致的數據外洩

案例回顧1

2025 年綜合知名電商平台的雲端數據外洩事件分析,其中攻擊者並未攻破防火牆,而是發現該平台的一組影子 API (Shadow API) 。由於該 API 缺乏身分鑑別與頻率限制 (Rate Limiting) ,攻擊者利用 AI 自動化工具猜測帳號規律 (Enumeration) ,成功抓取了數百萬筆用戶個資。

案例回顧2

酷澎 (Coupang) 資安事件影響約 3,370 萬名韓國用戶,最新調查 (2026/02) 確認波及台灣約 20 萬名用戶。起因是前員工利用未被撤銷的簽署金鑰 (Signing Key) 非法存取後台,透過自動化工具竊取了大量敏感資料,異常活動持續了數月之久,一直未被發現。

零信任機制如何中斷攻擊手法

若該環境導入了零信任架構,攻擊路徑將被有效阻斷:

身分與設備鑑別 (MFA/Device Posture)

即便是合法的 API 呼叫,也必須通過強認證與設備合規性檢查,阻止非法腳本模擬。

最小特權原則 (Least Privilege)

員工離職後所有 Access Token 與 Key 應同步失效。API 帳號僅具備讀取必要資訊的權限,無法進行橫向移動 (Lateral Movement) 或存取敏感性資料庫。

持續監測與信任推斷

系統若偵測到異常頻率的 API 調用或從未見過的地理位置存取,會立即調降信任評分並中斷連接。

給企業的啟示

這些事件給所有正在使用雲端服務 (特別是電商與金融業者) 一個警訊。導入零信任時,會特別強調:

1. 身分生命週期管理 (Identity Lifecycle)

確保 HR 系統與資安系統聯動,離職即斷權,不留下任何「幽靈帳號」或「過期金鑰」。

2. API 行為監測 (UEBA)

不能只看「有沒有密碼」,要看「行為正不正常」。即便持有合法金鑰,若存取頻率或範圍異常,系統應自動鎖定。

3. 金管會合規性

酷澎事件後,金管會與數發部對「委外服務」及「跨國資料存取」的審查將會更嚴格 (即 2026 監理重點) 。

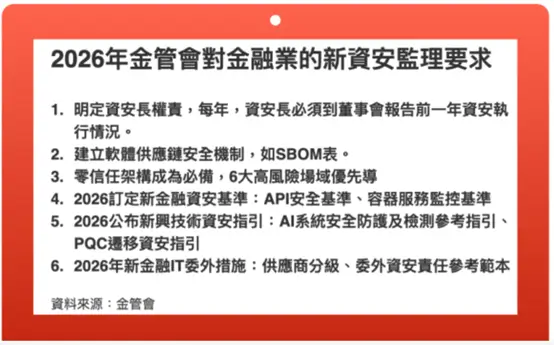

金管會《資安監理政策 2026 年六大新重點》

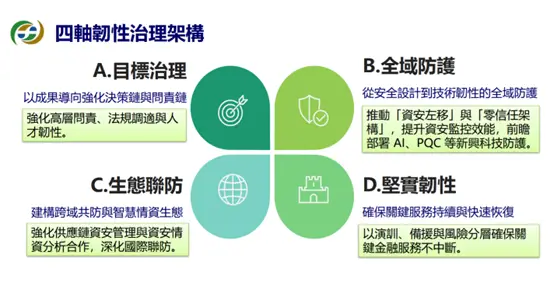

針對金融業及關鍵基礎設施,金管會發布的「金融資安韌性發展藍圖 (FORCE-B) 」在 2026 年進入關鍵執行期,這份藍圖將防禦思維從早期的「防堵 (Protection) 」進化為「韌性 (Resilience) 」,強調即便在遭受攻擊時,核心業務仍能維持運作。

重點摘要

• 治理轉型:從「合規導向」轉為「成果導向」,建立可衡量的治理體系。

• 技術前瞻:納入 AI 安全、PQC (後量子加密) 與 零信任架構。

• 全域韌性:強調資安左移 (Secure by Design) 與雲端/委外廠商的實體控管。

資料來源:金融資安韌性發展藍圖-簡報.pdf

資料來源:iThome 金管會資安監理政策 2026 年六大新重點

|

重點項目 |

核心要求與內容 |

|

1. 強化高層問責與治理 |

建立「成果導向」的決策與問責鏈,提升董事會與經營階層的資安決策職能,將資安表現納入績效考評與合規調適。 |

|

2. 資安左移與全域防護 |

落實「安全納入設計 (Secure by Design) 」,推動軟體安全開發 (DevSecOps) 與 CI/CD 流程,將資安檢測提前至開發階段。 |

|

3. 零信任架構與動態防禦 |

分階段導入 ZTA (身分驗證、設備鑑別、信任推斷) ,建構持續監控與自動化響應 (SOAR) 機制,提升偵測與阻斷效能。 |

|

4. 新興科技風險治理 |

前瞻部署 AI 安全指引:應對對抗性攻擊與 Deepfake。同時納入 PQC (後量子加密) 的演進與風險評估,確保加密標準具備前瞻性。 |

|

5. 供應鏈與委外韌性 |

強化委外服務 (特別是雲端) 之管理,落實實地查核權。建構異地/異質備援與核心系統功能之韌性,防範第四方供應鏈風險。 |

|

6. 生態系聯防與應變 |

深化 F-ISAC 情資自動化共享,推動金融體系之紅隊演練 (Red Teaming) 與 DDoS 演練,建立跨域協同共防與智慧情資生態。 |

華經資訊服務與產品加值功能

華經資訊作為資深系統整合商,針對雲端與零信任需求,提供從規劃、建置到維運的一站式服務。隨著 AI 的發展,攻擊方已經自動化,防禦方若仍停留在手動設定、被動防堵,勝負早已底定。雲端環境的零信任安全,核心在於將「權限、API、安全控管」三者融合,建立一個具備感知能力、能自動響應的免疫系統。

未來,資安不再是基礎設施的附屬品,而是企業數位韌性的基石。

[參考資料來源]

- 【資安新聞週報】Google Drive API 進行隱匿遠控攻擊/假 YouTube 影片盜刷 90 萬張信用卡/掃 QR Code 就中招?假政府網站詐騙擴散 https://blog.trendmicro.com.tw/?p=90771

- API 金鑰洩露引發大規模虛擬機創建事件 https://www.cio.com.tw/87165/

- T-Mobile data breach exposes about 37 mln accounts https://www.reuters.com/technology/t-mobile-says-investigating-data-breach-affecting-37-mln-accounts-2023-01-19/

- Dell warns of data breach, 49 million customers allegedly affected https://www.bleepingcomputer.com/news/security/dell-warns-of-data-breach-49-million-customers-allegedly-affected/

- Korean gov’t confirms 33.67 mil. user records leaked in Coupang breach https://www.koreatimes.co.kr/business/companies/20260210/korean-govt-confirms-3367-mil-user-records-leaked-in-coupang-breach

- 金管會發布「金融資安韌性發展藍圖」連結 (官方 PDF) :https://www.fsc.gov.tw/ch/home.jsp?id=96&parentpath=0%2C2&mcustomize=news_view.jsp&dataserno=202512300002&dtable=News

- 金融 CIO / CISO 必看:金管會資安監理政策 2026 年六大新重點 (iThome專文整理) https://www.ithome.com.tw/news/173594

- 金管會修正「金融機構作業委託他人處理內部作業制度及程序辦法」:跨境委外及雲端委外規範連結 (新聞稿) :https://www.fsc.gov.tw/ch/home.jsp?id=96&parentpath=0%2C2&mcustomize=news_view.jsp&dataserno=202308040001&toolsflag=Y&dtable=News

- 金融監理機關 115 年 (2026 年) 金融檢查重點 (金融檢查局) 連結:https://www.feb.gov.tw/ch/home.jsp?id=65&parentpath=0%2C4&mcustomize=onemessages_view.jsp&dataserno=202512180002&dtable=Business